mariscos es otra herramienta de phishing de redes sociales a tu disposición. A diferencia de otras que solo se centran en algunas redes sociales, en este caso es mucho más general.

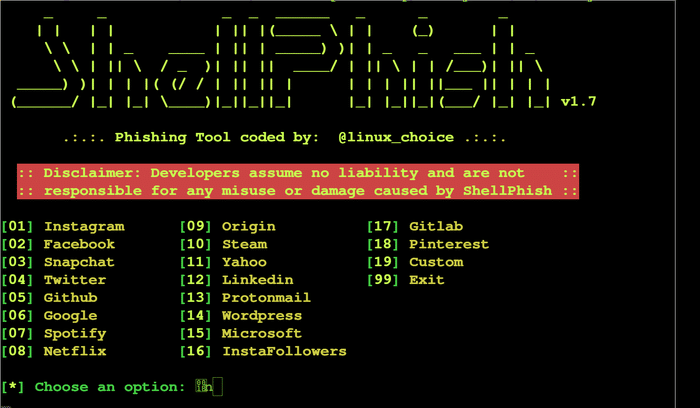

Y admite hasta 18 plataformas diferentes como Faceboo, Twitter, Instagram, Snapchat, Yahoo, LinkedIn, las redes sociales Pinterest, así como servicios como Origin, Github, Protonmail, Spotify, Netflix, WordPress, Steam, Microsoft, InstaFollowers y GitLab. .

básicamente en eso tutorial Aprenderá a usar este script usando sitios web generados por SocialFishTooly un servidor con ngrok o serveo para comprobar la seguridad de las redes sociales que tienes o en las que tienes el consentimiento de los propietarios para hacer pruebas…

Desde esta página, no recomendamos utilizar este tipo de herramientas para actividades delictivas. Recuerda que este es un tutorial para aprender o auditar tus propias redes sociales o aquellas que te hayan dado consentimiento expreso para hacerlo.

Instalar shellphish

Antes de comenzar con el phishing, lo primero que debe hacer es Instalar la herramienta Shellphish en su distribución GNU/Linux. Ya sabes que puedes usar una distro en una máquina virtual o vivir si no quieres cambiar las particiones de tu computadora.

Debe cumplir con otras dependencias, p. git, ngrok, serveo, …

Los pasos de instalación comienzan con la siguientes comandos:

clon de git https://github.com/suljot/shellphish

pelar cd

./shellphish.sh

Después de eso, el script bash se abrirá y Te mostrará un menú. para que pueda seleccionar la opción de lanzamiento (Elija una opción)…

Primeros pasos con Shellphish

Después de eso, Shellphish ya se está ejecutando para trabajar con él. En esta pantalla se te pedirá que selecciones una opción y comenzarás a seguir los siguientes pasos para poder completarla la campaña de phishing a la red social de tu elección:

- Ingrese el número deseado y presione ENTER. Por ejemplo, presione 2 para un ataque de phishing en Facebook.

- Después de eso, se generará una URL que debe enviar a la víctima o al usuario de la cuenta que está verificando y esperar a que muerda. Si hace esto e ingresa su dirección de correo electrónico o nombre de usuario y contraseña, se le presentará la información de inicio de sesión en la terminal.

- Puede anotar las credenciales cuando aparezca el mensaje:

- Credenciales encontradas!

- Cuenta: Nombre Correo Electronico

- Contraseña: contraseña

- Salvado: /ruta/dónde/bienes/guardado/credenciales.txt

Obviamente, no siempre pica Por lo tanto, con las campañas de phishing, es probable que espere mucho tiempo sin obtener resultados. Por lo tanto, existen otros métodos más tediosos y largos, como ataques de fuerza bruta, ataques de diccionario, explotación de vulnerabilidades de seguridad, etc. para obtener acceso.

Más sobre piratería:

¿Qué es exactamente el phishing?

El phishing es un tipo de ataque de ingeniería social comúnmente utilizado para robar datos de usuarios, incluidas las credenciales de inicio de sesión y los números de tarjetas de crédito. Ocurre cuando un atacante, disfrazado de entidad confiable, engaña a la víctima para que abra un correo electrónico, un mensaje instantáneo o un mensaje de texto.

¿Cómo se puede prevenir el phishing?

Se deben usar configuraciones de firewall y anti-spyware para evitar ataques de phishing, y los usuarios deben actualizar los programas con regularidad. La protección de firewall evita el acceso a archivos maliciosos al bloquear los ataques. El software antivirus analiza todos los archivos que ingresan a su computadora a través de Internet.