Tiburón alambre (anteriormente Ethereal) es uno de los sniffers más famosos y ampliamente utilizados. Una poderosa herramienta de análisis de protocolos de red que le permite capturar paquetes en tiempo real para su análisis junto con otros detalles e información en un formato legible por humanos. Todo el tráfico capturado se captura a través de un adaptador de red o NIC que funciona en un modo especial durante el proceso.

Con esta herramienta puedes espiar comunicaciones, capturar información confidencial, archivos de interés, contraseñas, filtrar y otros detalles relevantes cuando el tráfico no está encriptado. Seguro que ya sabes algo sobre los ataques El hombre en el medioy con Wireshark puede hacerlo con fines educativos o para controles de seguridad.

Hago hincapié en los controles de seguridad y fines educativos porque en este blog no fomentamos el uso de este tipo de herramientas para actividades delictivas. Tampoco nos hacemos responsables de las consecuencias de su uso. Por lo tanto, hágalo bajo su propio riesgo.

Wireshark también es uno Sniffer gratuito y de código abierto. Además, es multiplataforma. disponible para Windows, para macOS y para GNU/Linux. De hecho, muchas distribuciones de pentesting como Kali Linux vienen preinstaladas junto con el resto de las herramientas de piratería.

Primeros pasos con Wireshark

Una vez que haya descargado e instalado Wireshark, puede hacer esto Ejecutar el programa por primera vez. A partir de ahí, los pasos generales para comenzar a capturar y olfatear el tráfico de red serían:

- Lo primero que verá es su pantalla de bienvenida. Te permite ver la interfaces de red o adaptadores que tengas en tu ordenador. Seleccione uno para el que desea capturar el tráfico. Por supuesto, debe ser una tarjeta que esté conectada a la red. Como puedes ver, al lado de cada adaptador verás un pequeño gráfico. Los activos muestran picos de actividad, mientras que los deshabilitados o desconectados tienen una línea plana. Por cierto, también puedes seleccionar más de uno si quieres. Para esto:

- ventana: La selección múltiple se realiza presionando Ctrl y seleccionando las interfaces a usar.

- Mac OS: Use la tecla CMD para selección múltiple y vaya a las interfaces requeridas haciendo clic con el mouse.

- linux: Intente usar ctrl y seleccione con un clic del mouse como en Windows.

- Después de seleccionar la interfaz de captura, el siguiente paso es hacer clic para recibir el tráfico Grabación > Iniciar. O también puede hacer clic directamente en el ícono azul que parece una aleta de tiburón. Recuerda que puedes detener el proceso de grabación en cualquier momento con Grabar > Detener o con el cuadrado rojo al lado del flipper.

- Ahora tienes que ver la grabación hasta que encuentres lo que buscas.

Opciones de Wireshark

En la sección anterior viste cómo para comenzar. Pero puedes hacer mucho más, p. B. Use filtros para ver solo ciertos registros, etc. Además, también debe saber interpretar los colores que se muestran en el monitor.

Primero empezamos con los filtros que puede ingresar en la barra superior de Wireshark. Estos filtros hacen que solo se muestren ciertas cosas del tráfico registrado. Esto le permite abstraerse de todo lo demás y concentrarse en algo muy específico:

- protocolo: Para filtrar por protocolos, solo ingrese el nombre del protocolo que desea filtrar en la barra. Por ejemplo, para mostrar solo el tráfico HTTP, puede escribir directamente «http» sin las comillas. Puedes usar lo que quieras. Además, también puede usar operadores lógicos para combinar. Por ejemplo, puede usar el operador AND (||) para mostrar información de dos registros al mismo tiempo. Por ejemplo, puede usar «smtp || icmp» sin comillas.

- IP: También puedes filtrar por una IP concreta, tanto de origen (ip.src) como de destino (ip.dst). Ejemplo: «ip.src=192.168.44.1» sin comillas para mostrar solo el tráfico de esa IP de origen. También puede usar operadores aquí, por ejemplo, puede hacer lo contrario de lo anterior, excluir esta IP para que se muestren el resto excepto este: «ip.src! = 192.168.44.1».

- Puerto: Puede utilizar tanto TCP como UDP. Ejemplo: «tcp.port==80». Incluso también origen o destino con tcp.srcport y tcp.dstport

- Otro: Hay otros muchos filtros y operadores.

Por otro lado, son los colores. Como puede ver, Wireshark captura el tráfico y lo muestra en una gama de colores. Hay que saber interpretarlos:

- Verde: tráfico HTTP

- morado claro: tráfico TCP

- Azul claro: tráfico UDP y DNS

- Negro: segmentos TCP problemáticos

- Más: para ver más información al respecto, toque el menú Ver > Reglas de color.

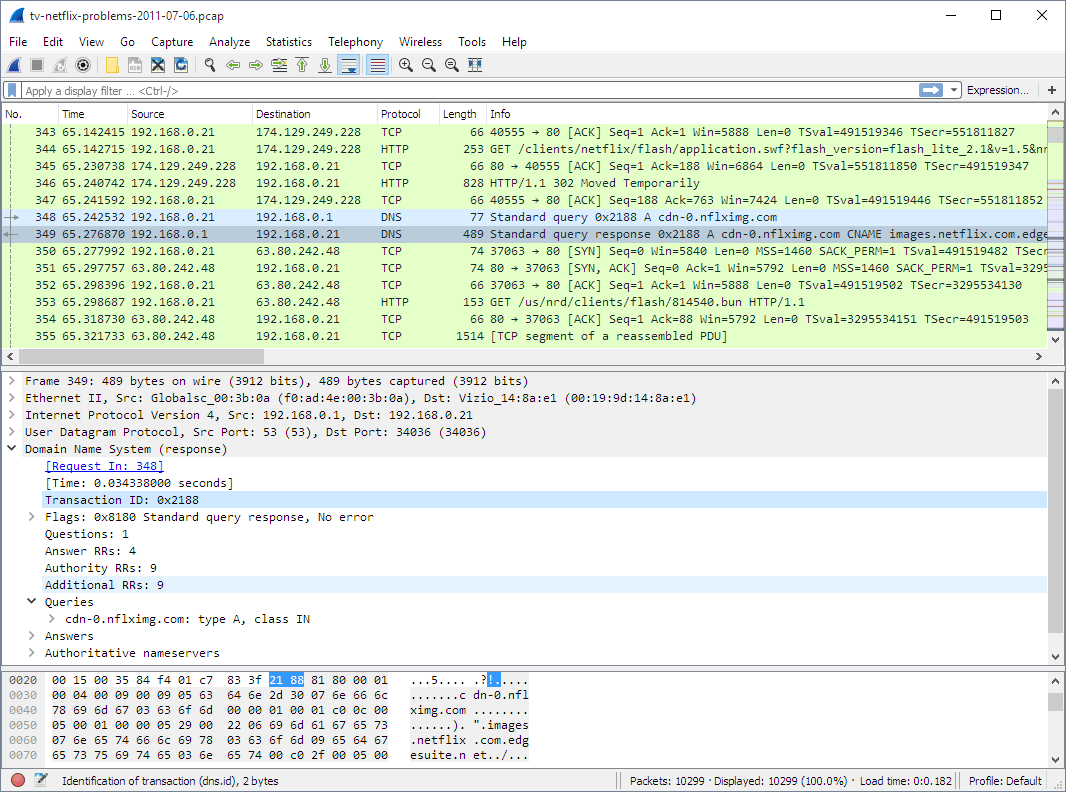

En la pantalla de captura de Wireshark, también verá una serie de columnas:

- no: es el número de pedido en el que se registró el paquete.

- tiempo: Muestra la hora en que se capturó el paquete desde que comenzó la exploración.

- fuente: es la dirección de la máquina que envía el paquete.

- objetivo: es la dirección de la máquina a la que se dirige el paquete.

- protocolo: es el tipo de protocolo del paquete: TCP, DNS, DHCPv6, ARP, etc.

- longitud: es la longitud de los paquetes en bytes.

- La información: muestra información sobre el contenido del paquete.

Puede hacer clic en cualquiera de las líneas para usar en cualquier momento Las funciones por Wireshark. Por ejemplo, puede hacer clic con el botón derecho en uno de ellos y aparecerá el menú que le permitirá elegir la opción que desee. Por ejemplo, puede hacer clic con el botón derecho en una de las líneas y luego Seguir > Flujo TCP, que captura un flujo de paquete completo de SYN a FIN-ACK.

otro de los menús Importante es Análisis y estadísticas, donde puede analizar y recuperar estadísticas específicas. Allí encontrarás muchas más opciones. Por ejemplo, Estadísticas > Jerarquía de protocolos para ver la jerarquía de un protocolo o la IP de las computadoras que actúan como pares en Estadísticas > Puntos finales > IPv4.

Por supuesto que también puedes usarlo. los comandos en modo texto si no desea utilizar la interfaz gráfica de Wireshark. Aunque en general muchos usuarios prefieren el modo gráfico.

ejemplo practico

En este vídeo podéis ver un vídeo introductorio muy interesante realizado por INCIBE donde ponen en práctica algunas de estas cosas: